注: 以下の翻訳の正確性は検証されていません。AIPを利用して英語版の原文から機械的に翻訳されたものです。

他のIDプロバイダーのためのSAML 2.0統合を設定する

このセクションには、広範な SAML 2.0を通じたエンドツーエンド認証チュートリアル の一部として、SAML 2.0統合を設定する一般的な手順が含まれています。

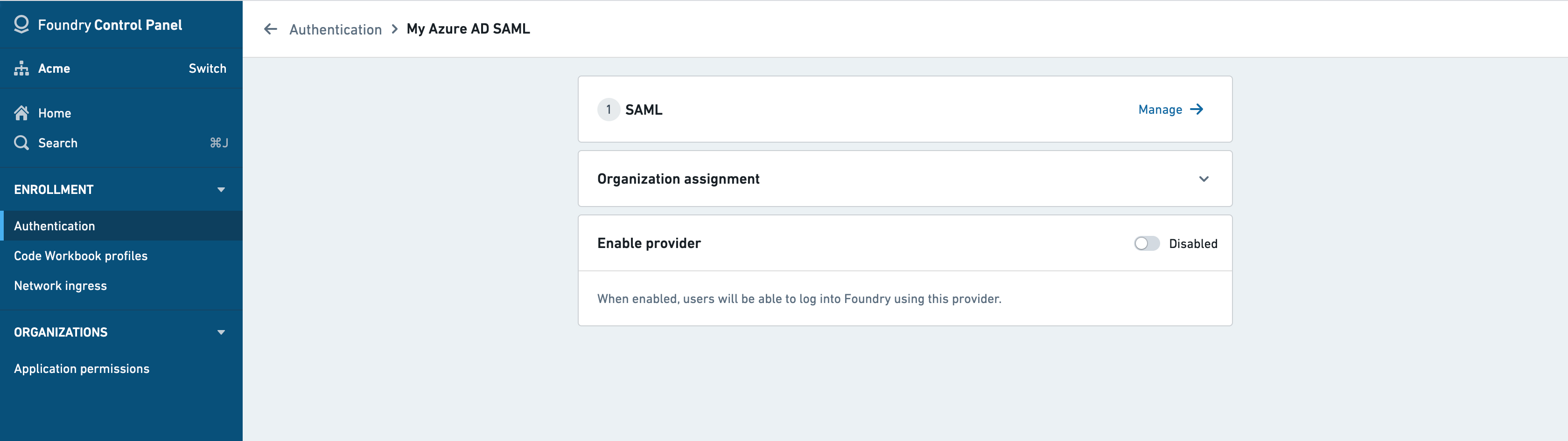

もし、初期のSAML統合を設定するためのFoundryセットアップリンクを受け取った場合は、次のステップに進んでください。そうでなければ、コントロールパネルのAuthenticationタブに移動し、SAMLセクションでManageを選択することで新たなSAMLプロバイダーを追加することができます。

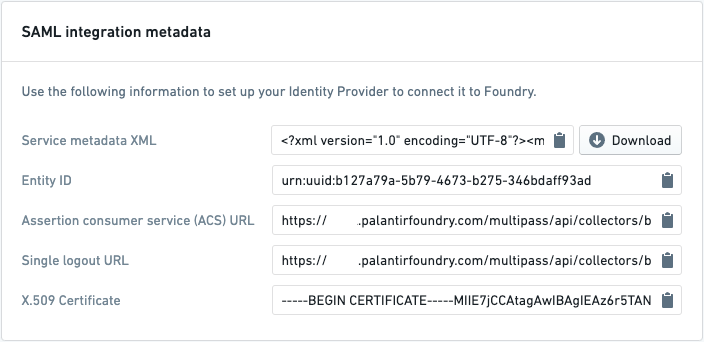

このページの最初のブロックには、Foundryのメタデータが異なる形式で含まれています:XMLメタデータファイル、個々のエンティティID、ACS URLなどです。ユーザーのIDプロバイダーに移動し、このメタデータを使用してSAML統合を作成します。これを達成するための具体的な手順は、ユーザーのIDプロバイダーによって異なります。

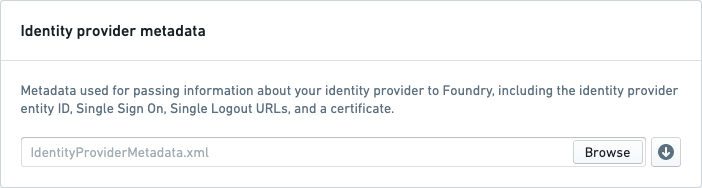

ユーザーのIDプロバイダーのメタデータをXMLファイルで取得し、そのXMLファイルをFoundryのIdentity provider metadataブロックにアップロードします。

このSAML 2.0統合に関連するメールドメインをEmail domainsの下に追加します。

次に、Attribute mappingブロックを記入します。このブロックは、ユーザーのIDプロバイダーからのどの属性がFoundryのユーザー属性に使用されるかを決定します:Username、Email、First Nameなどです。また、IDプロバイダーの属性に基づいてFoundryでグループを作成するように設定することもできます。ユーザーは、SAML応答にグループ属性を含めるようにプロバイダーを追加で設定する必要があるかもしれません。この情報はユーザーのIDプロバイダーから取得することができます。

もし不確かな場合は、テスト段階に達したときに後で修正するために一時的な値としてdummyを挿入します。

最後に、ユーザーのSAML 2.0統合を保存し、マルチファクター認証に進むことで終了します。