注: 以下の翻訳の正確性は検証されていません。AIPを利用して英語版の原文から機械的に翻訳されたものです。

ユーザー属性付きSAP書き戻しとOAuth 2.0

このページには、SAPでのOAuth 2.0サーバーの設定とFoundryでのOAuth 2.0クライアントの設定の手順が含まれています。

SAPでのOAuth 2.0サーバーの設定

前提条件

- Palantir Foundry Connector 2.0 for SAP Applications ("Connector")のSP21以上

- SAPにおけるFoundryの技術ユーザーは

SYSTEMユーザーであること /PALANTIR/OAUTH_CLIENTは、FoundryからSAPに書き戻したいFoundryの技術ユーザーとエンドユーザーに割り当てられていること/PALANTIR/CONTENT_FUNCTION_ALLはエンドユーザーに割り当てられていること- OAuth 2.0の設定のために、

/sap/public/bcノードの下のすべてのサービスがアクティブであること/sap/bc/sec/oauth2*/default_host/sap/bc/webdynpro/sap/oauth2_authority

- SAP Gatewayがアクティブであること

- SAP NetWeaver 7.4 SP09以上(OAuth 2.0およびODataのサポート)

リファレンス

- Note 1688545 - OAuth 2.0 Server in AS ABAP troubleshooting ↗ (SAPログインが必要)

- Help: OAuth 2.0 Server for AS ABAP ↗

OAuth 2.0の設定

SOAUTH2トランザクションを実行します。- 作成... を選択します。

- Foundryの技術ユーザーのユーザー名を OAuth 2.0 Client ID として入力します。

- 次へ > を選択します。

- Foundryの技術ユーザーのユーザー名を User ID として入力します。

- Client User ID and Password と SSL Client Certificate の両方がチェックされていることを確認します。

- 次へ > を選択します。

- Redirect URI を

https://<FOUNDRY_DOMAIN>/workspace/oauth2-clients/callbackとして設定します。 - 次へ > を選択します。

- OAuth 2.0 Scope ID が

/PALANTIR/SRV_0001で、説明がPalantir Foundry writeback using SAP functionsのような Scope Assignment を追加します。 - 次へ > 、そして 完了 を選択します。

ODataの設定

- SAP内の Maintain service ページで、サービスの階層をたどって opu > odata > palantir を見つけます。

- palantir を右クリックして Activate Service を選択します。

- プロンプトが表示されたら Yes を選択します。

- Create/Change a Service タブで、 Interactive Options の下の GUI Configuration を選択します。

- 名前が

~CHECK_CSRF_TOKEN、値が0(ゼロ)のパラメーターを追加します。 - CSRF_TOKENの検証を無効化します:https://help.sap.com/doc/saphelp\_hba/1.0/de-DE/e6/cae27d5e8d4996add4067280c8714e/content.htm

/IWFND/MAINT_SERVICEトランザクションを実行します。- System Aliases の下で Add System Alias を選択します。

- 次の値を持つシステムエイリアスを追加します:

- Service Doc. Identifier:

/PALANTIR/SRV_0001 - User Role: 空白

- Host Name: 空白

- SAP System Alias:

LOCAL - Metadata Default: チェックなし

- Default System: チェックあり

- Tech. Svc. Name:

/PALANTIR/SRV - Ext. Service Name:

ODATA_SRV - Version:

1 - User Name: 空白

- Service Doc. Identifier:

FoundryでのOAuth 2.0クライアントの設定

これは一般的にアウトバウンドアプリケーションの設定で概説されているアプローチに従いますが、特にSAPシステムに特化して調整されています。

ソース接続の設定

SAPソースURLがHTTPSを使用していることを確認してください。そうでないと、OAuthフローを使用しているときにwebhookが失敗します。

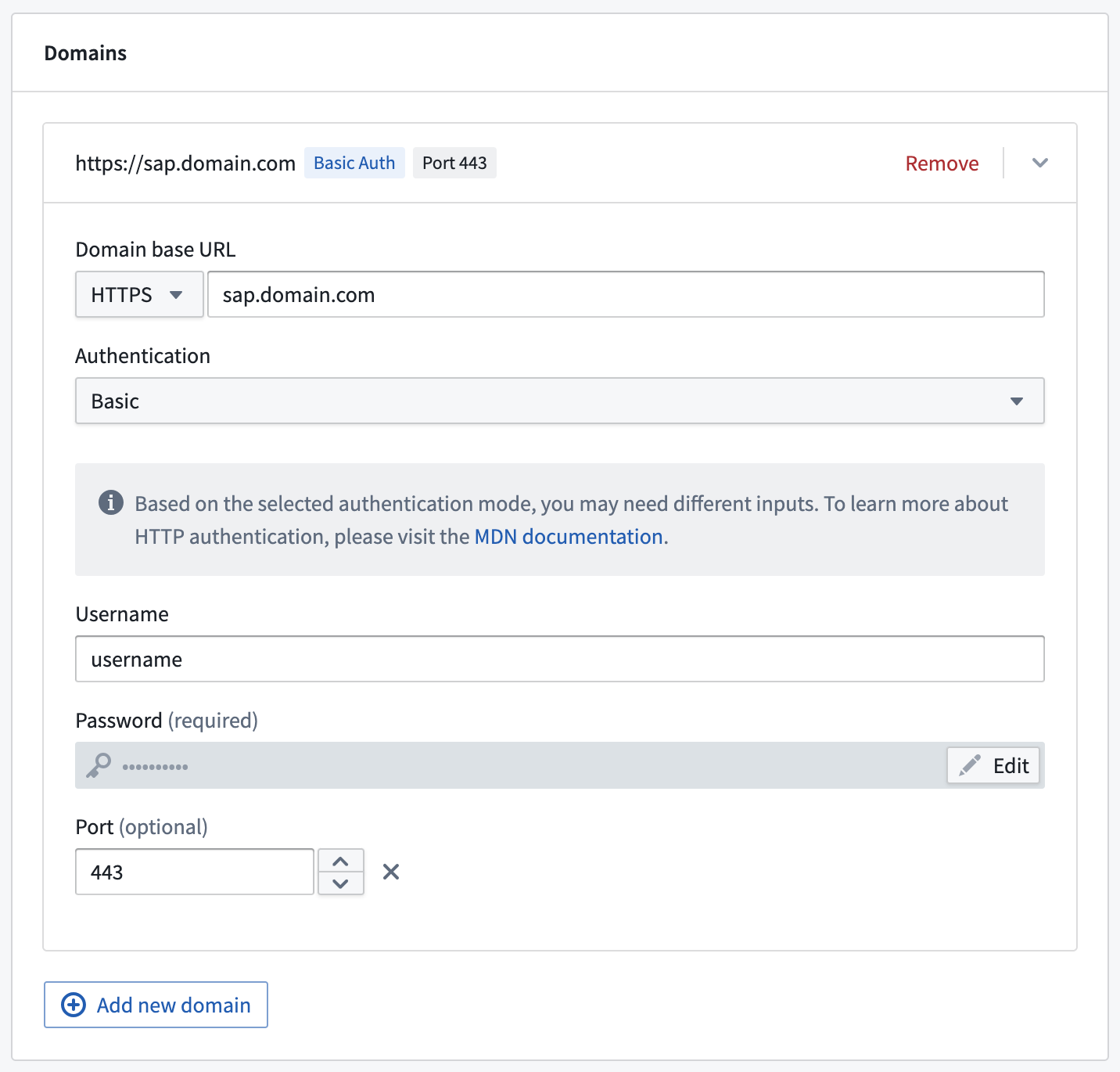

- 新しい REST API ソースを作成します。

- SAPソースに使用される基本ドメインURLとポートでソースを設定します。

- Basic 認証を選択し、SAPに接続するために使用されるユーザー名とパスワードを追加します。

- ソースを保存します。

OAuth 2.0認証フローwebhookの設定

-

新しい REST API ソースの概要ページで、Create webhook を選択します。

-

webhookに名前を付けます(たとえば“SAP OAuth2 authorization code flow webhook”)。

-

Request configuration ステップに進みます。

-

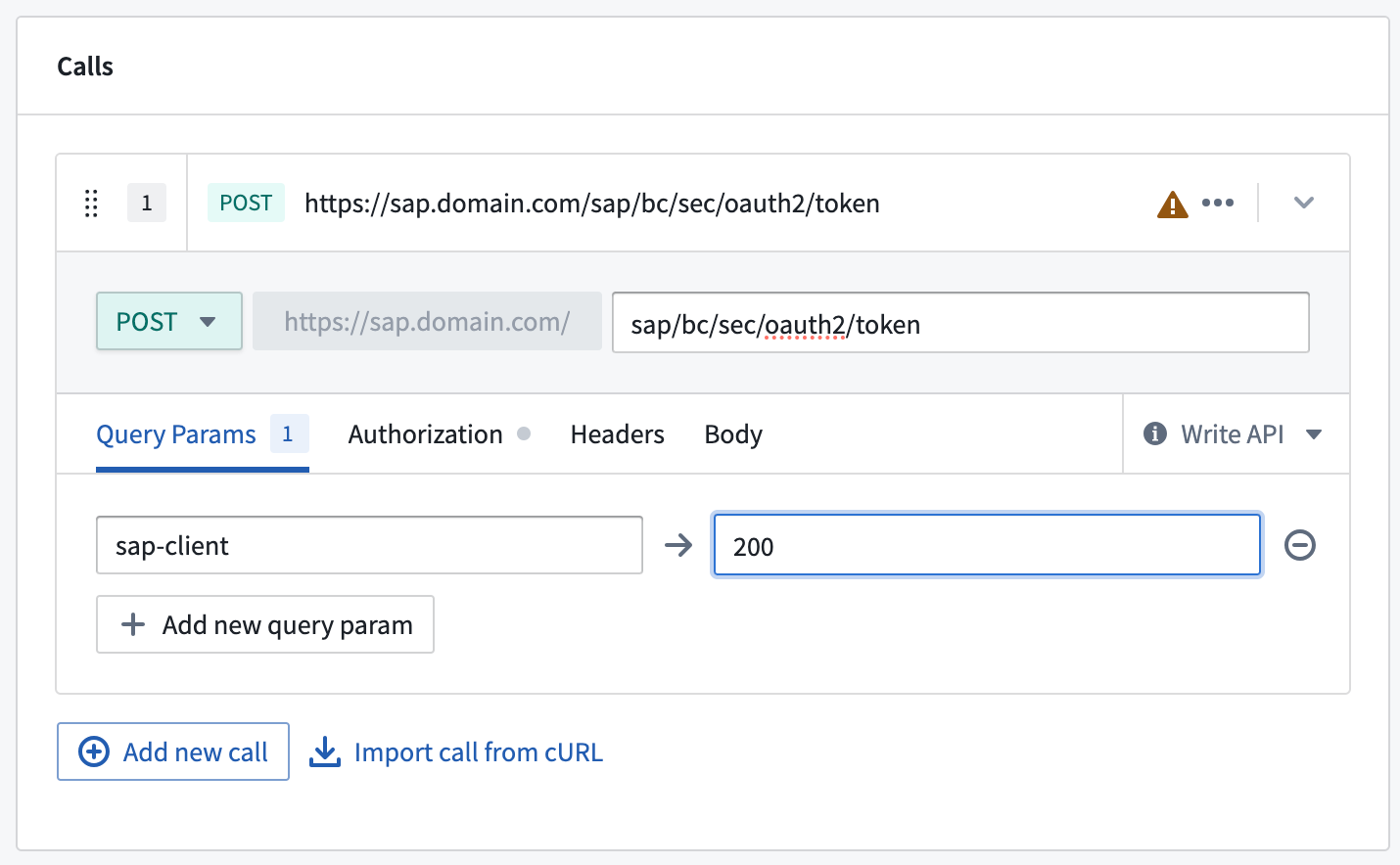

Calls の下で、リクエストタイプとして POST を選択し、パスとして

sap/bc/sec/oauth2/tokenを入力します。 -

Query Params の下で、使用されているクライアントがデフォルトのクライアントでない場合、

sap-clientを設定する必要があるかもしれません。

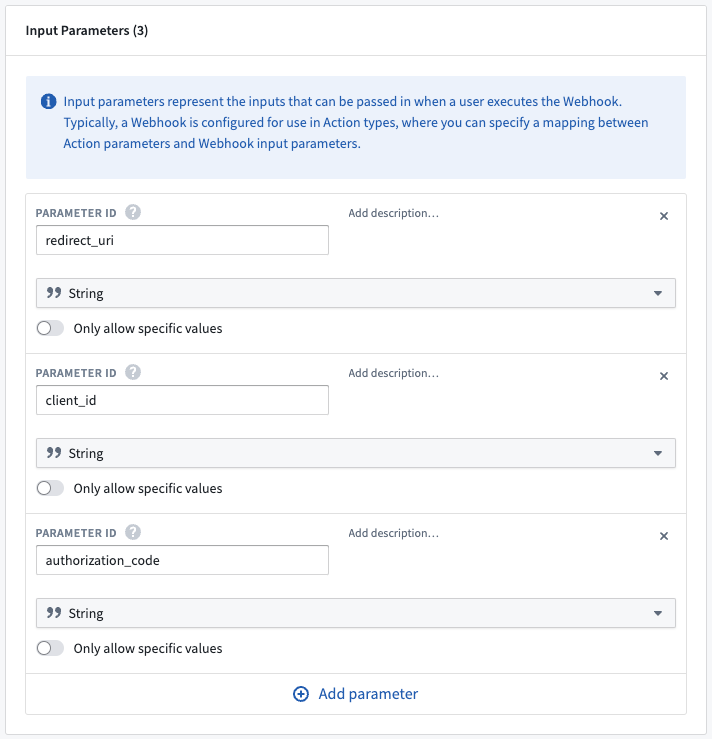

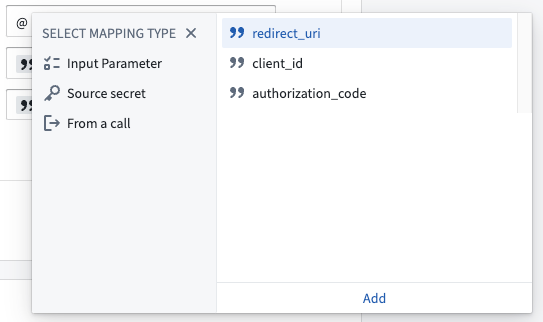

- Input Parameters までスクロールダウンし、次の3つのパラメーターを追加します(すべて文字列タイプ):

redirect_uriclient_idauthorization_code

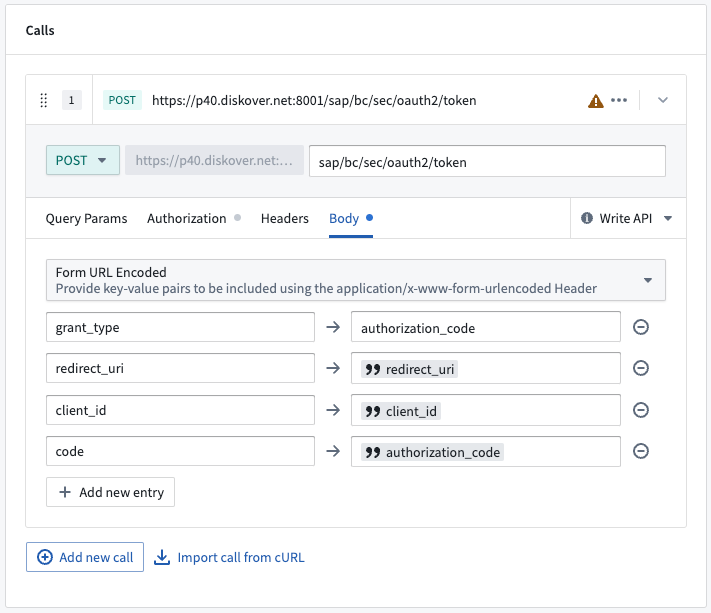

- Calls までスクロールバックして Body タブを選択します。

- Form URL Encoded を選択し、次の4つのエントリを追加します:

grant_type→authorization_coderedirect_uri→redirect_uri入力パラメーターにマッピング(これを行う方法については以下を参照)client_id→client_id入力パラメーターにマッピングcode→authorization_code入力パラメーターにマッピング

- 入力パラメーターをマッピングするには、フィールドに @ を入力し、次に Input Parameter を選択します。関連するパラメーターを見つけ、それを選択し、その後 Add を選択します。

- 完成した Body の設定は次のようになります:

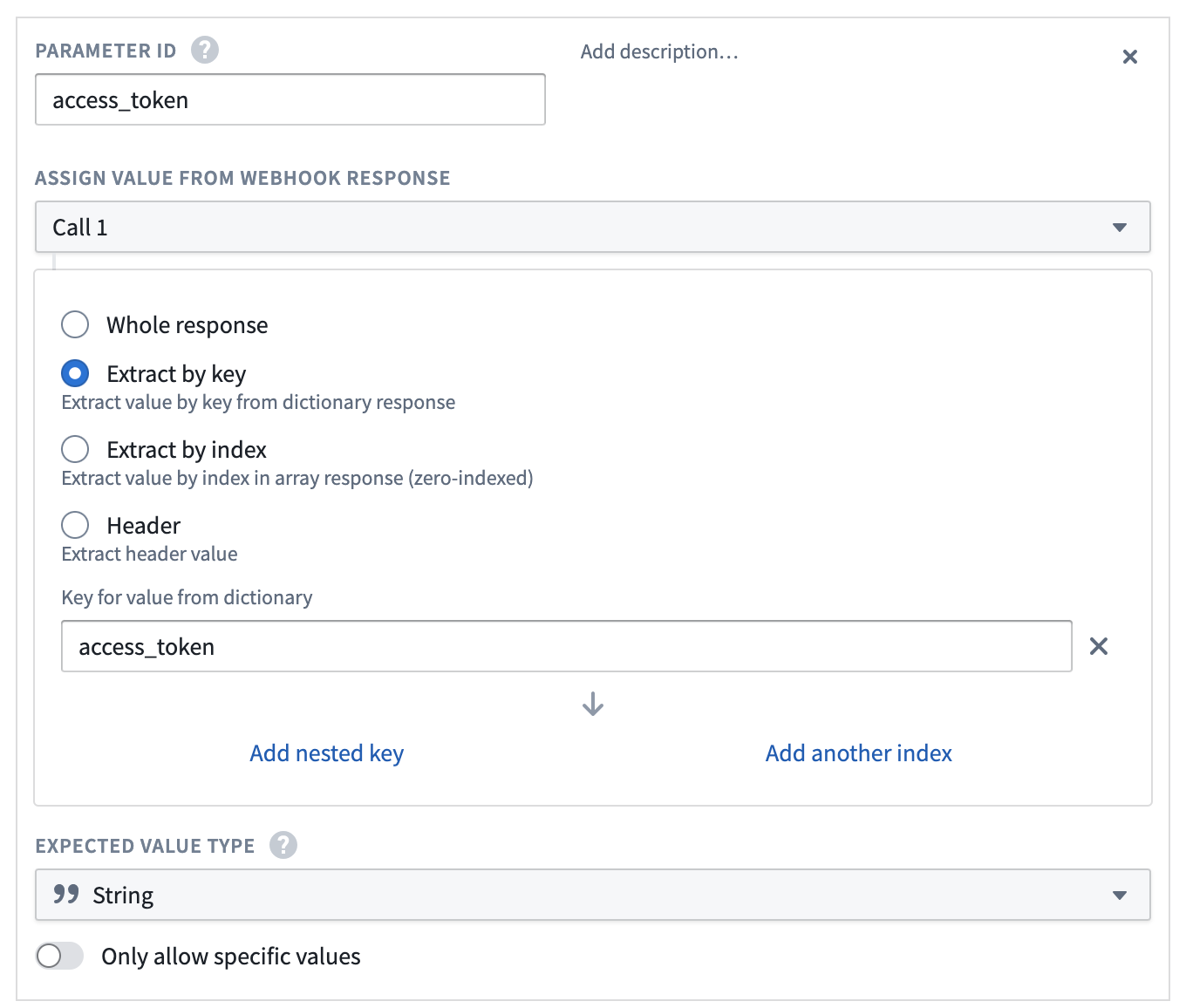

- Responses ステップに進みます。

- 次の5つの Output Parameters を作成します。すべて文字列タイプで、レスポンスからキーで抽出されるべきです。

access_tokentoken_typeexpires_inrefresh_tokenscope

これは access_token を作成するための例です。すべての出力パラメーターはこのパターンに従うべきです。

- Create webhook and continue を選択してwebhookを保存します。

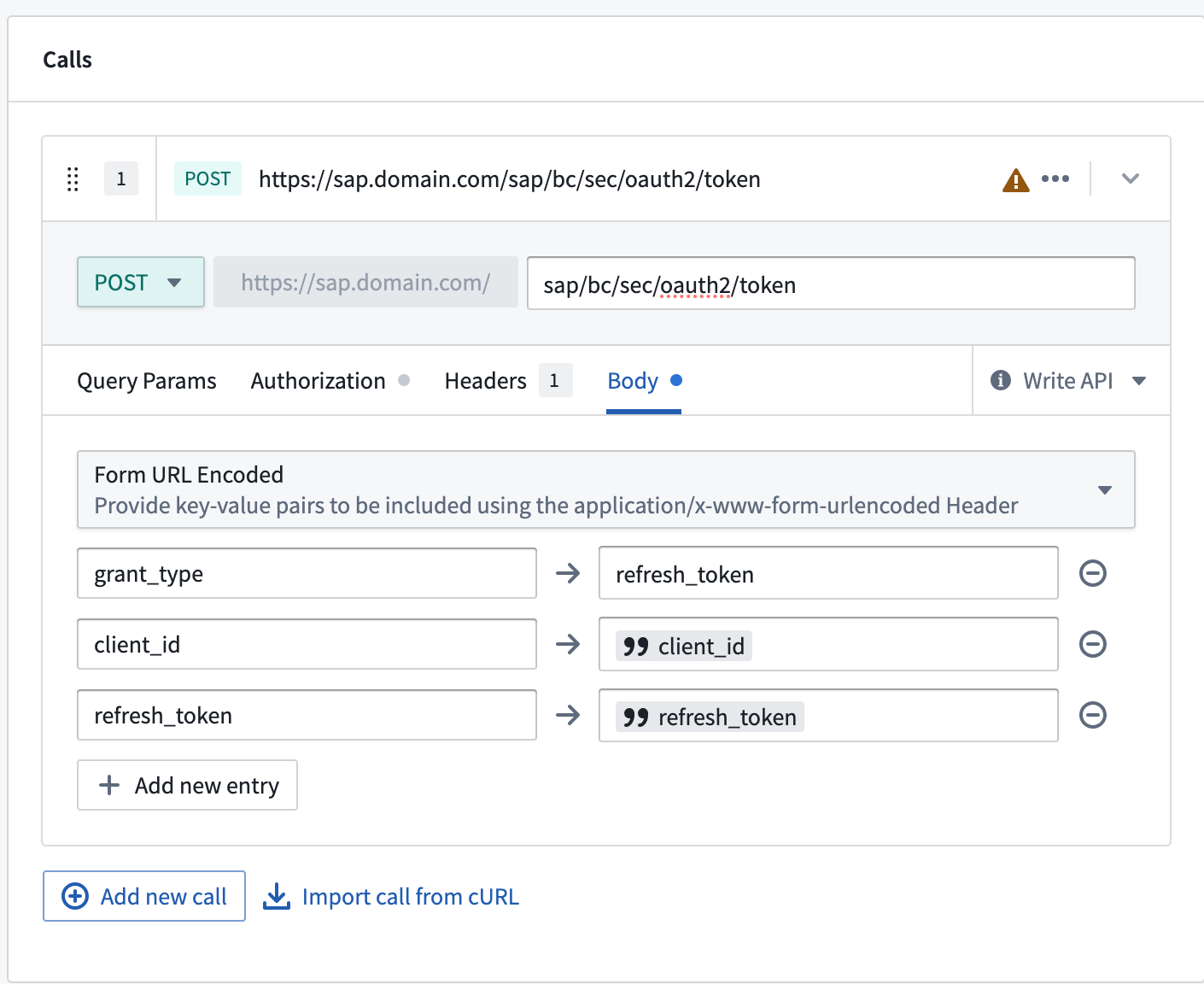

OAuth 2.0再読み込みフローwebhookの設定

- REST API ソースから新しいwebhookを作成します。

- webhookに独自の名前を付けます(たとえば“SAP OAuth2 refresh flow webhook”)。

- リクエストメソッドは再度 POST に設定し、同じパス(

sap/bc/sec/oauth2/token)を使用します。 - 前のwebhookと同様に、必要に応じて Query Param として

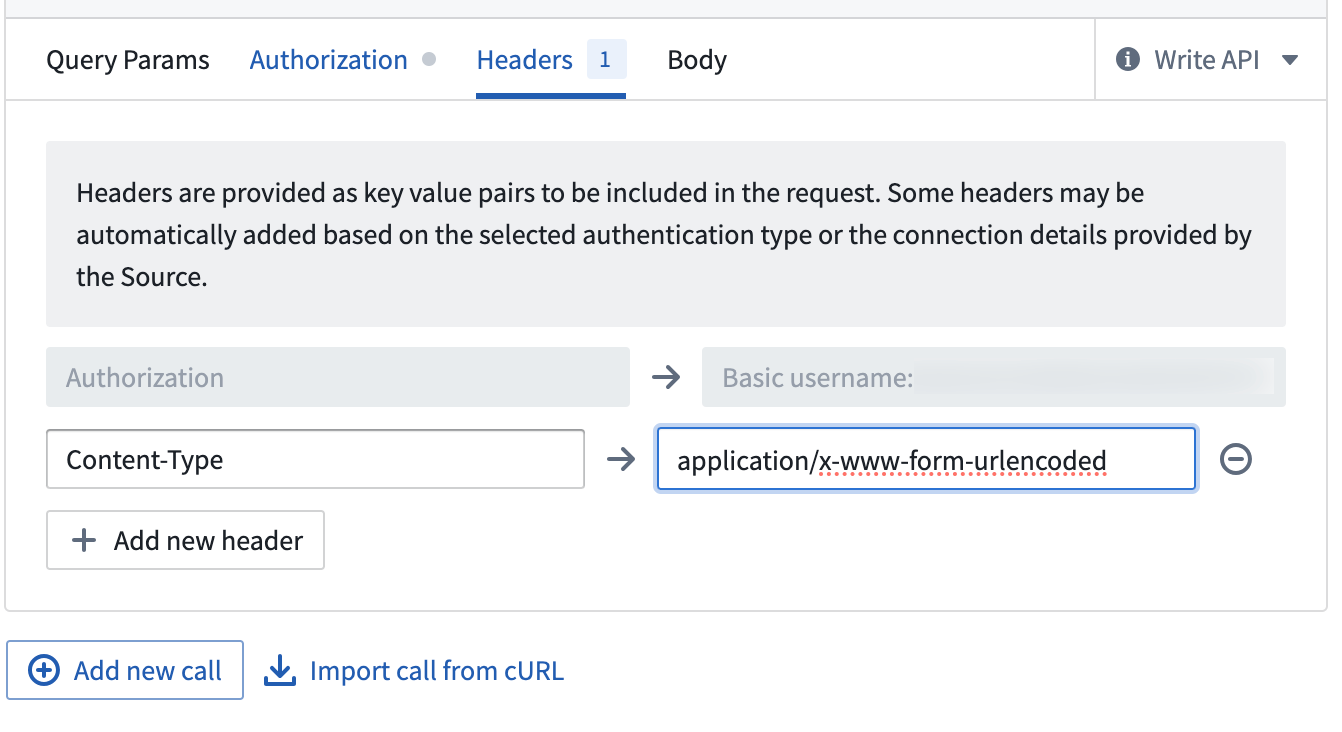

sap-clientを設定します。 - Headers タブで、次のヘッダーを追加します:

Content-Type→application/x-www-form-urlencoded

- 次の2つの Input Parameters を設定します(どちらも文字列):

client_idrefresh_token

- 次に Body タブで、次の3つのエントリを追加します:

grant_type→refresh_tokenclient_id→client_id入力パラメーターにマッピングrefresh_token→refresh_token入力パラメーターにマッピング

- 認証コードフローwebhookとまったく同じ5つの Output Parameters を作成します。すべて文字列タイプで、レスポンスからキーで抽出されるべきです。

access_tokentoken_typeexpires_inrefresh_tokenscope

- Create webhook and continue を選択してwebhookを保存します。

アウトバウンドアプリケーションの設定

- Foundry Control Panel に移動し、Outbound applications を選択します。

- アプリケーションに名前を付け、次にオンプレミスOAuthサーバーの設定オプションの下に記載されている手順を順に実行します。

- 先ほど作成した2つのwebhookは、それぞれ Token webhook と Refresh token webhook として使用するべきです。

- Authorization page URL は次の形式であるべきです:

https://<SAP_DOMAIN>/sap/bc/sec/oauth2/authorize

この行は、SAPシステムのOAuth2認証ページへのURLを示しています。ユーザーがこのURLにアクセスすると、SAPシステムはユーザーにログイン情報を入力するように求め、正しい情報が提供されるとアクセストークンを発行します。このアクセストークンは、その後のAPI呼び出しで使用され、ユーザーが認証済みであることを証明します。

<SAP_DOMAIN>は、あなたのSAPシステムのドメイン名に置き換える必要があります。例えば、あなたのSAPシステムのドメイン名がsap.example.comであれば、URLは次のようになります。

https://sap.example.com/sap/bc/sec/oauth2/authorize

- OAuth 2.0設定の下で、クライアントIDはSAP OAuth 2.0サーバー設定のクライアントIDに設定する必要があります。 スコープの下には、

/PALANTIR/SRV_0001を追加します。 - アウトバウンドアプリケーションを保存します。

- このアウトバウンドアプリケーションは、SAP Webhookを作成する際に使用できます。